Moderne Bedrohungen erfordern neue Sicherheitsstrategien

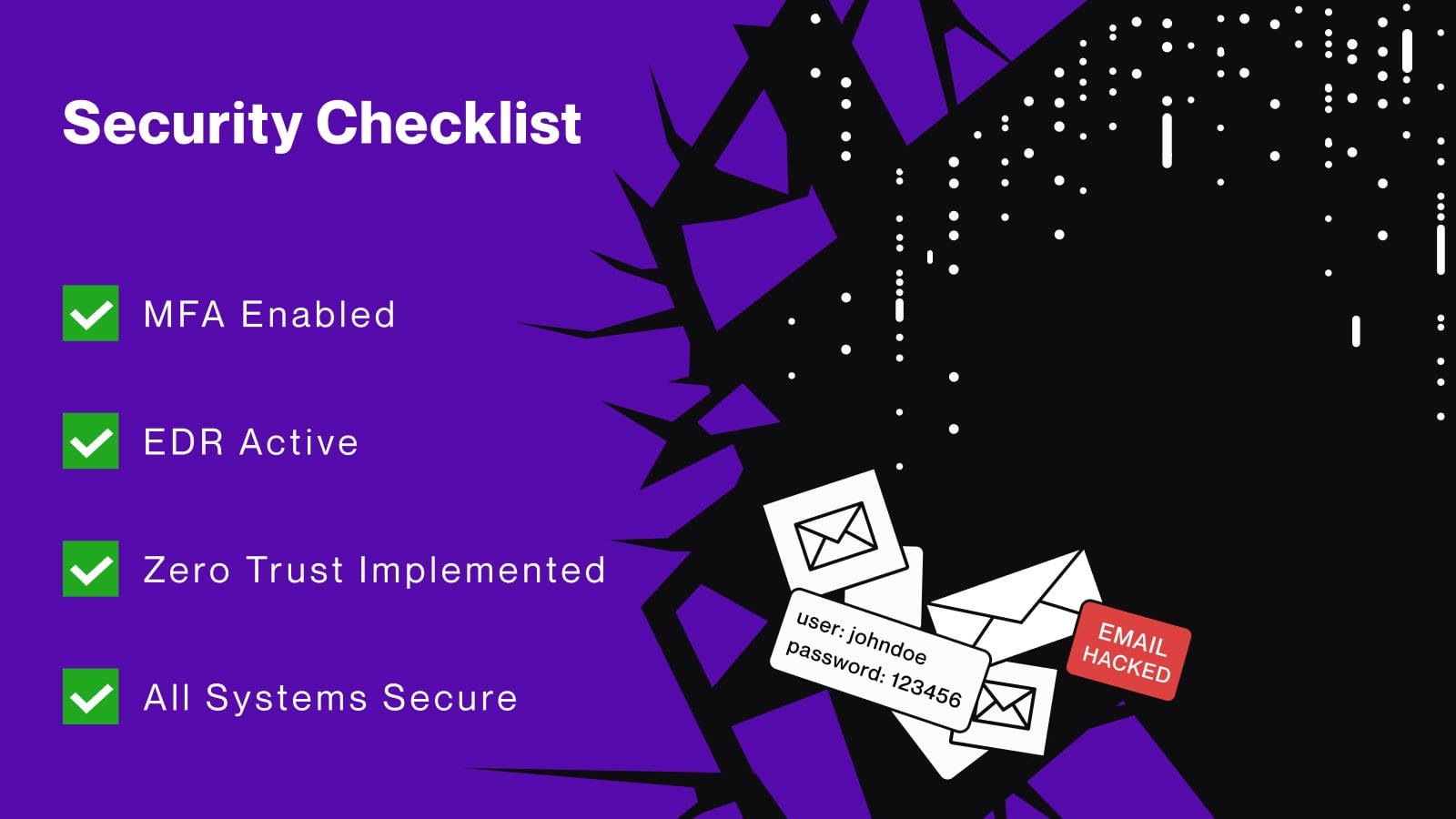

Infostealers stellen eine wachsende Bedrohung dar, die traditionelle Sicherheitsmaßnahmen überwindet. Unternehmen müssen ihre Strategien anpassen.

Im digitalen Zeitalter sind Unternehmen zunehmend mit einer Vielzahl von Cyberbedrohungen konfrontiert. Eine der besorgniserregendsten Entwicklungen ist das Aufkommen von Infostealers, die in der Lage sind, Anmeldedaten und Sitzungscookies in großem Maßstab zu ernten. Diese Angriffe umgehen oft die traditionellen Sicherheitsmaßnahmen, die viele Unternehmen implementiert haben, und stellen somit eine ernsthafte Herausforderung dar.

Traditionelle Methoden zur Überwachung von Datenverletzungen sind nicht mehr ausreichend, um den modernen Bedrohungen zu begegnen. Die Angreifer nutzen ausgeklügelte Techniken, um in Systeme einzudringen und sensible Informationen zu stehlen. Diese Techniken beinhalten oft das Ausnutzen von Schwachstellen in Software wie <a href="https://softwareking24.com/produkt/microsoft-project-2021-professional-retail/" style="color:#e67e22;font-weight:600;text-decoration:none;border-bottom:1px solid #e67e22;" title="Microsoft Project 2021 Professional - Retail">Microsoft Project 2021 Professional - Retail oder das Abfangen von Daten über unsichere Netzwerke.

Die Rolle von Infostealers

Infostealers sind speziell entwickelte Malware, die darauf abzielt, Anmeldedaten, Kreditkarteninformationen und andere vertrauliche Daten zu sammeln. Diese Schadsoftware kann sich über Phishing-E-Mails, infizierte Downloads oder sogar durch Sicherheitslücken in beliebten Anwendungen verbreiten. Einmal installiert, kann sie unbemerkt im Hintergrund arbeiten und eine Vielzahl von Daten sammeln, die dann an die Angreifer übermittelt werden.

Die Fähigkeit von Infostealers, Sitzungscookies zu stehlen, ist besonders besorgniserregend. Sitzungscookies ermöglichen es Angreifern, sich als legitime Benutzer auszugeben und auf Konten zuzugreifen, ohne die Anmeldedaten zu benötigen. Dies macht es für Unternehmen äußerst schwierig, unbefugte Zugriffe zu erkennen und zu verhindern, da die Angreifer oft wie legitime Benutzer agieren.

Die Notwendigkeit, über einfache Überwachungsmaßnahmen hinauszugehen, wird immer deutlicher. Unternehmen müssen proaktive Sicherheitsstrategien entwickeln, die über die bloße Erkennung von Datenverletzungen hinausgehen. Dazu gehört die Implementierung von mehrstufigen Authentifizierungssystemen, die Verwendung von Passwortmanagern und die Schulung der Mitarbeiter im Umgang mit Phishing-Angriffen.

Neue Ansätze zur Cybersicherheit

Ein effektiver Ansatz zur Bekämpfung von Infostealers erfordert eine Kombination aus Technologie und menschlichem Verhalten. Unternehmen sollten in fortschrittliche Sicherheitslösungen investieren, die in der Lage sind, verdächtige Aktivitäten in Echtzeit zu erkennen und darauf zu reagieren. Dazu gehören auch Lösungen, die maschinelles Lernen und künstliche Intelligenz nutzen, um Anomalien im Nutzerverhalten zu identifizieren.

Darüber hinaus ist es wichtig, dass Unternehmen regelmäßig Sicherheitsüberprüfungen und Penetrationstests durchführen, um potenzielle Schwachstellen in ihren Systemen zu identifizieren. Diese proaktiven Maßnahmen können dazu beitragen, Sicherheitslücken zu schließen, bevor sie von Angreifern ausgenutzt werden können.

Die Schulung der Mitarbeiter spielt ebenfalls eine entscheidende Rolle in der Cybersicherheit. Sensibilisierungsprogramme, die sich auf die Erkennung von Phishing-Versuchen und anderen Bedrohungen konzentrieren, können dazu beitragen, das Risiko von Infostealers zu verringern. Mitarbeiter sollten ermutigt werden, verdächtige Aktivitäten zu melden und sicherheitsbewusste Verhaltensweisen zu praktizieren.

Die Bedrohung durch Infostealers wird voraussichtlich weiter zunehmen, da Angreifer ihre Techniken ständig verfeinern. Unternehmen müssen sich dieser Realität bewusst sein und ihre Sicherheitsstrategien entsprechend anpassen, um sich vor diesen modernen Bedrohungen zu schützen. Die Implementierung robuster Sicherheitsmaßnahmen ist unerlässlich, um die Integrität und Vertraulichkeit sensibler Daten zu gewährleisten.

comment Kommentare (0)

Noch keine Kommentare. Schreiben Sie den ersten!

Kommentar hinterlassen