Microsoft bestätigt aktive Ausnutzung von Windows Shell-Sicherheitslücke

Microsoft hat bestätigt, dass die Sicherheitsanfälligkeit CVE-2026-32202 aktiv ausgenutzt wird. Die Schwachstelle betrifft Windows Shell und wurde kürzlich gepatcht.

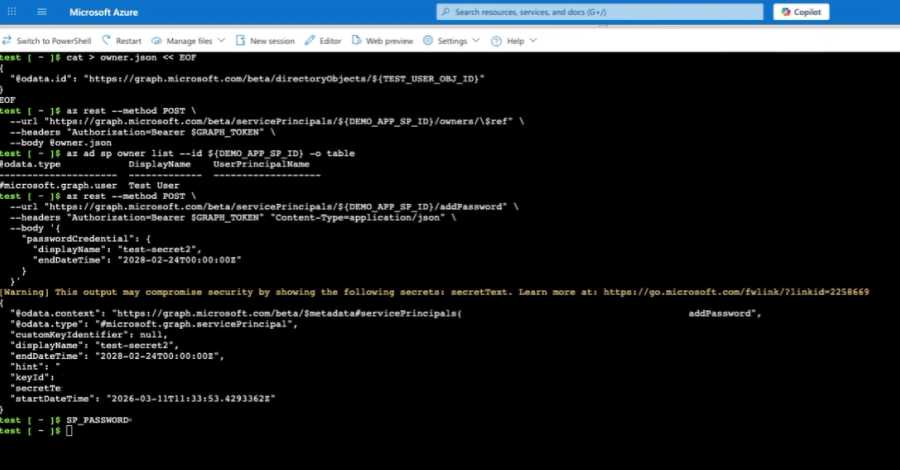

Microsoft hat am Montag eine aktualisierte Mitteilung veröffentlicht, in der bestätigt wird, dass die Sicherheitsanfälligkeit CVE-2026-32202 aktiv ausgenutzt wird. Diese Schwachstelle, die als hochgradig kritisch eingestuft wird, betrifft Windows Shell und ermöglicht es Angreifern, auf sensible Informationen zuzugreifen. Die Schwachstelle wurde im Rahmen des Patch Tuesday Updates behoben, das am 11. April 2026 veröffentlicht wurde.

CVE-2026-32202 ist eine Spoofing-Sicherheitsanfälligkeit mit einem CVSS-Score von 4.3. Microsoft hat die Schwere der Schwachstelle in seiner ursprünglichen Mitteilung herabgestuft, nachdem neue Informationen über die aktive Ausnutzung bekannt wurden. Die Schwachstelle könnte es Angreifern ermöglichen, sich als legitime Benutzer auszugeben und somit unbefugten Zugriff auf Daten zu erhalten.

Details zur Sicherheitsanfälligkeit

Die Sicherheitsanfälligkeit betrifft mehrere Versionen von Windows, einschließlich Windows 10 und Windows 11. Microsoft hat betont, dass die Ausnutzung dieser Schwachstelle nicht nur theoretisch ist, sondern bereits in der Praxis beobachtet wurde. Die Angreifer nutzen gezielte Techniken, um die Schwachstelle auszunutzen und sensible Informationen zu stehlen.

Um die Auswirkungen der Schwachstelle zu minimieren, empfiehlt Microsoft, dass alle Benutzer die neuesten Sicherheitsupdates installieren. Die Aktualisierungen sind über Windows Update verfügbar und sollten umgehend angewendet werden, um das Risiko einer Ausnutzung zu verringern. Microsoft hat auch zusätzliche Informationen bereitgestellt, um Benutzern zu helfen, potenzielle Anzeichen einer Kompromittierung zu erkennen.

Reaktion der Sicherheitsgemeinschaft

Die Sicherheitsgemeinschaft hat die Bestätigung von Microsoft zur aktiven Ausnutzung der Schwachstelle mit Besorgnis aufgenommen. Experten warnen davor, dass die Angreifer zunehmend raffinierte Methoden verwenden, um Sicherheitslücken auszunutzen. Die Entdeckung der aktiven Ausnutzung hat die Dringlichkeit erhöht, mit der Benutzer ihre Systeme aktualisieren sollten.

Einige Sicherheitsexperten haben bereits Berichte über verdächtige Aktivitäten in Verbindung mit der Schwachstelle veröffentlicht. Diese Berichte deuten darauf hin, dass Angreifer versuchen, die Schwachstelle in verschiedenen Umgebungen auszunutzen, um Zugang zu sensiblen Daten zu erhalten. Die Sicherheitsgemeinschaft arbeitet daran, weitere Informationen über die Angreifer und deren Methoden zu sammeln.

Microsoft hat angekündigt, dass es weiterhin an der Verbesserung seiner Sicherheitsmaßnahmen arbeiten wird, um zukünftige Angriffe zu verhindern. Das Unternehmen hat auch betont, dass die Zusammenarbeit mit der Sicherheitsgemeinschaft von entscheidender Bedeutung ist, um Bedrohungen frühzeitig zu erkennen und zu bekämpfen. Die laufende Überwachung und Analyse von Bedrohungen bleibt ein zentraler Bestandteil der Sicherheitsstrategie von Microsoft.

Die Sicherheitsanfälligkeit CVE-2026-32202 ist ein weiteres Beispiel für die Herausforderungen, mit denen Unternehmen und Einzelpersonen im Bereich der Cybersicherheit konfrontiert sind. Die ständige Weiterentwicklung von Angriffstechniken erfordert eine proaktive Herangehensweise an die Sicherheit. Microsoft hat betont, dass die Benutzer wachsam bleiben und ihre Systeme regelmäßig aktualisieren sollten, um sich vor potenziellen Bedrohungen zu schützen.

Die Schwachstelle wurde in der letzten Woche von Microsoft als kritisch eingestuft, und die Benutzer werden dringend aufgefordert, die bereitgestellten Patches zu installieren. Die Sicherheitsanfälligkeit ist ein ernstes Risiko für die Integrität von Daten und Systemen, und die schnelle Reaktion der Benutzer ist entscheidend, um mögliche Schäden zu minimieren.

comment Kommentare (0)

Noch keine Kommentare. Schreiben Sie den ersten!

Kommentar hinterlassen