Neue Cyberangriffe über Ruby Gems und Go Module

Eine neue Kampagne zur Softwareversorgung nutzt schädliche Pakete für Credential-Diebstahl und GitHub-Angriffe.

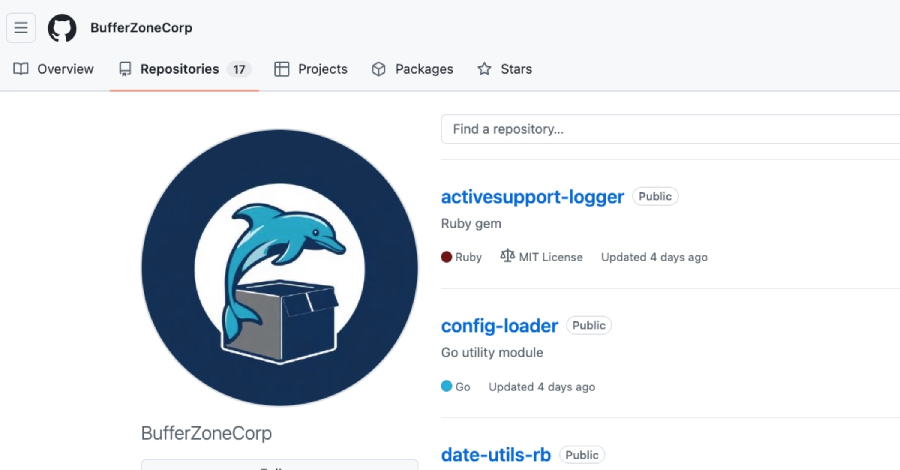

Eine neue Kampagne zur Softwareversorgung hat in der Tech-Community Besorgnis ausgelöst. Diese Angriffe nutzen schädliche Ruby Gems und Go Module, um über CI-Pipelines Zugangsdaten zu stehlen und GitHub Actions zu manipulieren. Die Aktivitäten wurden dem GitHub-Konto "BufferZoneCorp" zugeordnet, das eine Reihe von Repositories veröffentlicht hat, die mit diesen bösartigen Paketen in Verbindung stehen.

Die Angreifer setzen sogenannte "Sleeper-Pakete" ein, die zunächst harmlos erscheinen, aber später mit schädlichem Code aktualisiert werden. Diese Technik ermöglicht es den Angreifern, unbemerkt in die Entwicklungsumgebungen von Unternehmen einzudringen. Sobald die schädlichen Pakete installiert sind, können sie die Kontrolle über die CI-Pipelines übernehmen und sensible Informationen wie Zugangsdaten abgreifen.

Techniken und Auswirkungen der Angriffe

Die Angriffe zielen darauf ab, SSH-Persistenz zu etablieren, was bedeutet, dass die Angreifer auch nach der ersten Kompromittierung weiterhin Zugriff auf die Systeme haben. Diese Art von Persistenz ist besonders gefährlich, da sie es den Angreifern ermöglicht, langfristig in den Systemen zu bleiben und weitere Angriffe durchzuführen. Die Verwendung von GitHub Actions zur Manipulation von CI-Pipelines erhöht die Effizienz der Angriffe erheblich.

Die Sicherheitsforscher haben festgestellt, dass die schädlichen Ruby Gems und Go Module in verschiedenen Repositories versteckt sind, die von "BufferZoneCorp" erstellt wurden. Diese Repositories enthalten oft Code, der für Entwickler nützlich erscheint, aber in Wirklichkeit dazu dient, die Systeme zu kompromittieren. Die Angreifer nutzen die Vertrauenswürdigkeit von beliebten Programmiersprachen und deren Ökosystemen aus, um ihre bösartigen Absichten zu verschleiern.

Die Entdeckung dieser Angriffe hat zu einer erhöhten Wachsamkeit innerhalb der Entwicklergemeinschaft geführt. Viele Unternehmen und Entwickler überprüfen nun ihre Abhängigkeiten und die Integrität ihrer CI-Pipelines, um sicherzustellen, dass sie nicht Opfer solcher Angriffe werden. Die Sicherheitslage in der Softwareentwicklung wird zunehmend komplexer, da Angreifer immer raffiniertere Methoden entwickeln, um in Systeme einzudringen.

Reaktionen der Sicherheitsgemeinschaft

Die Sicherheitsgemeinschaft hat auf die Entdeckung dieser Angriffe reagiert, indem sie Warnungen und Empfehlungen zur Sicherung von CI-Pipelines veröffentlicht hat. Experten raten dazu, die Herkunft von Paketen sorgfältig zu überprüfen und nur vertrauenswürdige Quellen zu verwenden. Zudem wird empfohlen, regelmäßige Sicherheitsüberprüfungen durchzuführen, um potenzielle Schwachstellen frühzeitig zu identifizieren.

Die Vorfälle haben auch zu Diskussionen über die Notwendigkeit von besseren Sicherheitsstandards in der Softwareentwicklung geführt. Viele in der Branche fordern eine stärkere Regulierung und Überwachung von Software-Paketen, um die Integrität der Softwareversorgung zu gewährleisten. Die Herausforderung besteht darin, ein Gleichgewicht zwischen der Offenheit der Softwareentwicklung und der Notwendigkeit von Sicherheitsmaßnahmen zu finden.

Die Angriffe, die von "BufferZoneCorp" ausgehen, sind nicht die ersten ihrer Art, aber sie verdeutlichen die anhaltende Bedrohung durch Cyberkriminalität im Bereich der Softwareversorgung. Die Komplexität und die Vielfalt der verwendeten Techniken machen es für Unternehmen schwierig, sich vollständig zu schützen. Sicherheitsforscher arbeiten kontinuierlich daran, neue Methoden zur Erkennung und Abwehr solcher Angriffe zu entwickeln.

Aktuelle Berichte zeigen, dass die Zahl der Angriffe auf Softwareversorgungs-Ketten in den letzten Jahren erheblich zugenommen hat. Die Sicherheitslage bleibt angespannt, und Unternehmen müssen proaktive Maßnahmen ergreifen, um ihre Systeme zu schützen.

comment Kommentare (0)

Noch keine Kommentare. Schreiben Sie den ersten!

Kommentar hinterlassen