Neue TrickMo-Variante nutzt TON für Cyberangriffe

Eine neue Version des TrickMo-Trojaners zielt auf Bank- und Krypto-Nutzer in Europa ab. Die Malware verwendet TON für C2-Kommunikation.

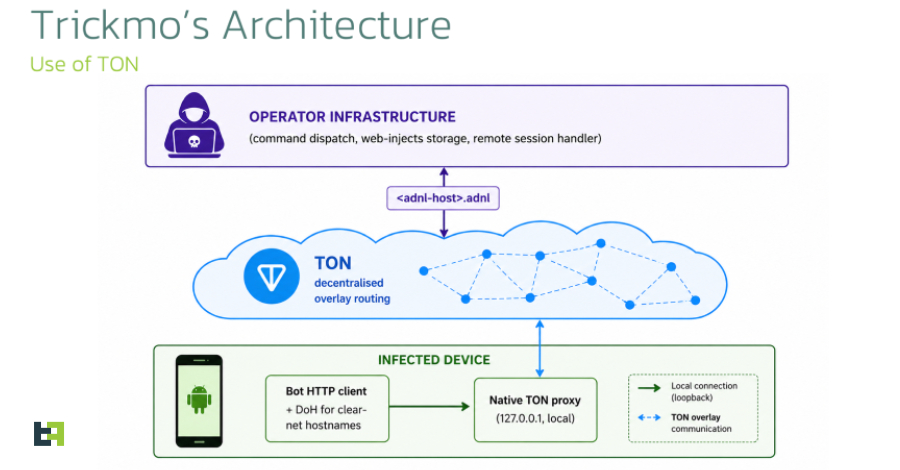

Cybersecurity-Forscher haben eine neue Variante des TrickMo Android-Banking-Trojaners identifiziert, die die Open Network (TON) Technologie für ihre Kommando- und Kontrollsysteme (C2) nutzt. Diese neue Bedrohung wurde von ThreatFabric zwischen Januar und Februar 2026 beobachtet und richtet sich gezielt gegen Nutzer von Bank- und Kryptowährungs-Wallets in mehreren europäischen Ländern, darunter Frankreich, Italien und Österreich.

TrickMo ist bekannt dafür, dass es sich als legitime Anwendung tarnt, um unbemerkt auf die Geräte der Nutzer zu gelangen. Die neueste Variante verwendet eine runtime-geladene APK, die als dex.module bezeichnet wird. Diese Technik ermöglicht es dem Trojaner, seine Funktionen dynamisch zu laden, was die Erkennung durch Sicherheitssoftware erschwert.

Angriffsziele und Verbreitung

Die Angriffe konzentrieren sich auf Bankkunden und Nutzer von Kryptowährungs-Wallets, was auf die steigende Beliebtheit und den Wert dieser digitalen Vermögenswerte hinweist. Die Forscher von ThreatFabric haben festgestellt, dass die Malware in der Lage ist, sensible Informationen wie Anmeldedaten und Transaktionsdetails zu stehlen. Die Verbreitung der Trojaner-Variante erfolgt über gefälschte Apps und Phishing-Kampagnen, die darauf abzielen, die Nutzer zur Installation der schädlichen Software zu verleiten.

Die Verwendung von TON für die C2-Kommunikation ist ein bemerkenswerter Schritt, da diese Technologie ursprünglich für die Entwicklung von dezentralen Anwendungen konzipiert wurde. Die Cyberkriminellen nutzen die Vorteile der TON-Infrastruktur, um ihre Aktivitäten zu verschleiern und die Nachverfolgbarkeit zu erschweren. Dies stellt eine neue Herausforderung für die Cybersicherheitsgemeinschaft dar, die sich ständig an die sich entwickelnden Taktiken der Angreifer anpassen muss.

Die Forscher haben auch festgestellt, dass TrickMo in der Lage ist, sich selbst zu aktualisieren, um neue Funktionen hinzuzufügen und Sicherheitsmaßnahmen zu umgehen. Diese Fähigkeit zur Selbstaktualisierung macht es für Sicherheitslösungen schwieriger, die Bedrohung zu neutralisieren, da die Malware ständig neue Varianten hervorbringen kann. Die Angreifer scheinen auch gezielt auf Schwachstellen in den Android-Betriebssystemen abzuzielen, um ihre Malware effektiver zu verbreiten.

Reaktionen der Sicherheitsgemeinschaft

Die Entdeckung dieser neuen TrickMo-Variante hat in der Sicherheitsgemeinschaft Besorgnis ausgelöst. Experten warnen Nutzer, besonders in den betroffenen Ländern, vor den Gefahren und raten zu erhöhter Vorsicht beim Herunterladen von Apps und beim Umgang mit sensiblen Informationen. Die Verwendung von mehrstufigen Authentifizierungsverfahren und das regelmäßige Überprüfen von Kontobewegungen werden als wichtige Maßnahmen empfohlen, um sich vor solchen Bedrohungen zu schützen.

Die Sicherheitsforscher arbeiten daran, die Verbreitung von TrickMo zu stoppen und die betroffenen Nutzer zu warnen. Die Analyse der Malware und ihrer Verbreitungsmuster ist entscheidend, um effektive Gegenmaßnahmen zu entwickeln. Die Zusammenarbeit zwischen verschiedenen Sicherheitsorganisationen und der Austausch von Informationen über neue Bedrohungen sind ebenfalls von großer Bedeutung, um die Cyberkriminalität zu bekämpfen.

Die neue TrickMo-Variante ist ein Beispiel für die sich ständig weiterentwickelnde Landschaft der Cyberbedrohungen. Mit der zunehmenden Digitalisierung und der Verbreitung von mobilen Zahlungsmethoden wird erwartet, dass solche Angriffe in Zukunft zunehmen werden. Die Sicherheitsgemeinschaft muss sich kontinuierlich anpassen, um den Herausforderungen, die durch solche Malware entstehen, gerecht zu werden.

comment Kommentare (0)

Noch keine Kommentare. Schreiben Sie den ersten!

Kommentar hinterlassen