Schwere Sicherheitslücke in LMDeploy ausgenutzt

Eine kritische Sicherheitsanfälligkeit in LMDeploy wurde weniger als 13 Stunden nach ihrer Offenlegung aktiv ausgenutzt.

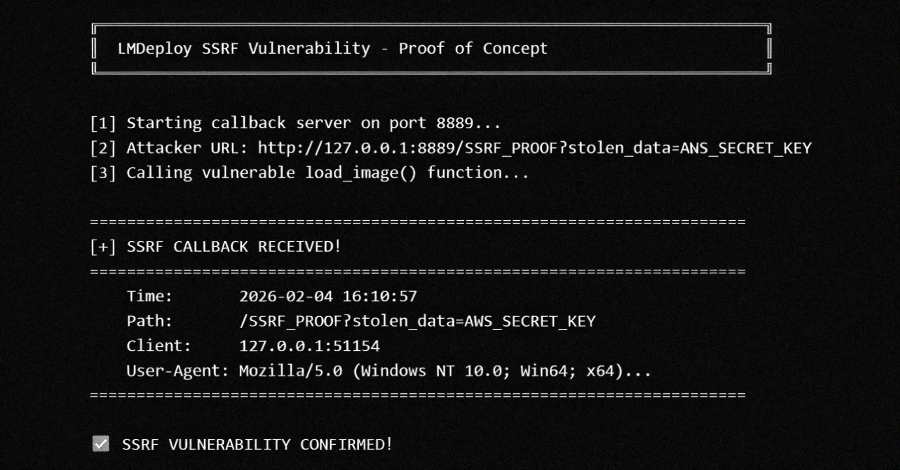

Eine hochgradige Sicherheitsanfälligkeit in LMDeploy, einem Open-Source-Toolkit zur Komprimierung, Bereitstellung und Bedienung von großen Sprachmodellen (LLMs), ist innerhalb von weniger als 13 Stunden nach ihrer öffentlichen Bekanntgabe aktiv ausgenutzt worden. Die Schwachstelle, die unter der Kennung CVE-2026-33626 geführt wird, hat einen CVSS-Score von 7.5 und betrifft eine Server-Side Request Forgery (SSRF) Anfälligkeit. Diese könnte von Angreifern genutzt werden, um auf sensible Daten zuzugreifen.

Die Entdeckung der Schwachstelle wurde von Sicherheitsexperten am 24. April 2026 veröffentlicht. Bereits am selben Tag begannen Cyberkriminelle, die Schwachstelle auszunutzen, was die Dringlichkeit der Problematik unterstreicht. SSRF-Schwachstellen ermöglichen es Angreifern, Anfragen von einem Server an andere interne oder externe Dienste zu senden, was zu einem unbefugten Zugriff auf Daten führen kann.

Reaktionen der Sicherheitsgemeinschaft

Die Sicherheitsgemeinschaft hat auf die rasche Ausnutzung der Schwachstelle mit Besorgnis reagiert. Experten warnen, dass Organisationen, die LMDeploy verwenden, dringend Maßnahmen ergreifen sollten, um ihre Systeme zu sichern. Die schnelle Reaktion der Angreifer zeigt, dass die Bedrohungslage ernst ist und dass Unternehmen sich der Risiken bewusst sein müssen, die mit der Verwendung von Open-Source-Software verbunden sind.

Einige Sicherheitsexperten haben bereits erste Patches und Workarounds entwickelt, um die Auswirkungen der Schwachstelle zu minimieren. Diese Maßnahmen sind jedoch nur vorübergehender Natur, und eine umfassende Lösung wird dringend benötigt. Die Entwickler von LMDeploy arbeiten an einem Update, um die Sicherheitsanfälligkeit zu beheben und die Integrität des Tools wiederherzustellen.

Die rasche Ausnutzung der Schwachstelle hat auch Fragen zur Sicherheit von Open-Source-Software aufgeworfen. Viele Unternehmen verlassen sich auf solche Tools, um ihre Anwendungen zu entwickeln und bereitzustellen. Die Sicherheitsanfälligkeit in LMDeploy könnte als Weckruf für die gesamte Branche dienen, die Sicherheitspraktiken zu überdenken und zu verbessern.

Details zur Schwachstelle

Die spezifische SSRF-Schwachstelle in LMDeploy ermöglicht es Angreifern, Anfragen an interne Dienste zu senden, die normalerweise durch Firewalls oder andere Sicherheitsmaßnahmen geschützt sind. Dies könnte zu einem unbefugten Zugriff auf Datenbanken, interne APIs oder andere kritische Systeme führen. Die Schwachstelle betrifft insbesondere Konfigurationen, bei denen LMDeploy in einer Cloud-Umgebung betrieben wird.

Die CVE-2026-33626 Schwachstelle ist ein Beispiel für die Herausforderungen, die mit der Sicherheit von Software in der heutigen digitalen Landschaft verbunden sind. Angesichts der zunehmenden Komplexität von Anwendungen und der Abhängigkeit von Open-Source-Tools ist es entscheidend, dass Entwickler und Unternehmen proaktive Sicherheitsmaßnahmen ergreifen. Die schnelle Ausnutzung dieser Schwachstelle zeigt, dass Angreifer ständig auf der Suche nach neuen Möglichkeiten sind, um in Systeme einzudringen.

Die Entwickler von LMDeploy haben angekündigt, dass sie in den kommenden Tagen ein Update veröffentlichen werden, um die Sicherheitsanfälligkeit zu beheben. Bis dahin wird empfohlen, dass Benutzer von LMDeploy ihre Systeme überwachen und zusätzliche Sicherheitsmaßnahmen implementieren, um potenzielle Angriffe zu verhindern. Die Situation bleibt angespannt, und die Sicherheitsgemeinschaft beobachtet die Entwicklungen genau.

comment Kommentare (0)

Noch keine Kommentare. Schreiben Sie den ersten!

Kommentar hinterlassen